چندین شرکت آلمانی DAX توسط گروهی هکر به نام WinNTI در اواسط سال 2019 جاسوسی شدند. دفتر حفاظت از قانون اساسی فدرال آلمان (BfV) فرض می کند که صنعت آلمان برای جذابیت های مداوم حملات هدف مهمی خواهد بود.

در دسامبر سال 2019 ، BfV یک خلاصه سایبر را با نکات مربوط به فعالیت های حمله فعلی منتشر کرد و ارسال کرد. این مورد برای بسیاری از شرکتهای صنعتی آلمانی ، بحث در مورد حقایق و توضیح تکنیکال رویکرد WinNTI است.

چگونه می توان Panda Adaptive Defence 360 (AD 360) را با سناریوهای حمله خاصی یاری کرد؟

ما به برخی از سؤالات پاسخ خواهیم داد که مراجعه می کنند. به فعالیتهای حمله بالقوه نشان داده شده توسط BfV.

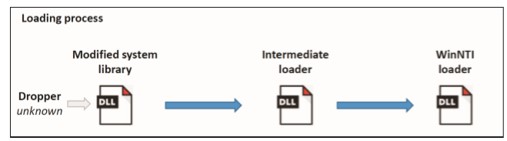

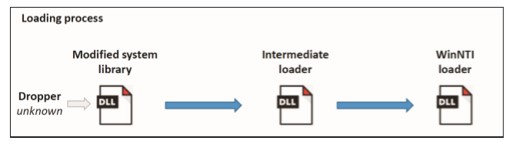

- چگونه یک Dropper ناشناس در یک زنجیره فرآیند طبقه بندی می شود؟

AD360 این فرایند را قابل اعتماد نمی داند ، و بنابراین به طور خودکار اجرای آن را پیگیری می کند. این که آیا یک فرایند مخرب است یا خیر ، بستگی به بررسی کد منبع دارد. با AD360 ، فرایند به عنوان "مخرب" طبقه بندی می شود و حمله در حال حاضر مسدود شده است.

- درصورتی که یک قطره پیشرفته پیش از این متوقف نشده بود: آیا AD360 می تواند فرآیند بارگیری بدافزارها را متوقف کند؟

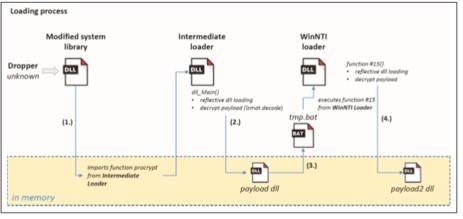

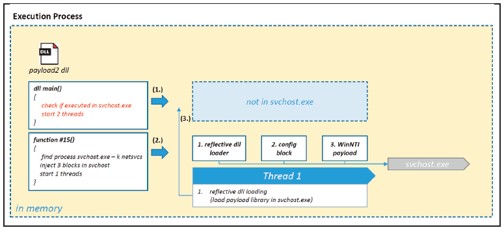

در این مرحله پیشرفته ، AD360 دوباره فعال می شود. از آنجا که ، همانطور که در شکل بالا نشان داده شده است ، روند "payload.dll" دوباره ناشناخته است زیرا تغییر کرده است. AD360 به طور خودکار آن را مسدود می کند. tmp.bat همچنین ناشناخته است و توسط AD360 مسدود شده است.

- چگونه پاندا با نوع اصلاح شده بارگذاری dll (شکل 3 از نامه سایبر BfV) مقابله می کند؟

این مرحله از روند اجرای كاملاً منسوخ است ، زیرا payload.dll قبلاً در مرحله قبل ثبت شده بود. کد پوسته "بارگذاری منعکس کننده بارگذاری" (ذکر شده در شکل (3.)) در معرض بررسی کد منبع قرار دارد.

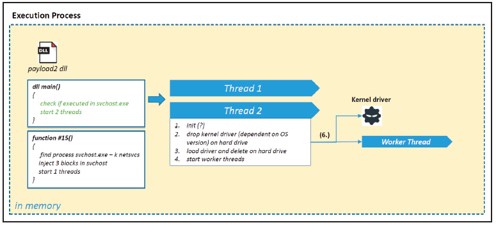

- آیا این همچنین بدان معنی است که حمله زیر درایور هسته دیگر کاربرد ندارد (شکل 7 نامه سایبر BfV)؟

حمله شرح داده شده در Cyber Brief در شکل 7 ، رویکردی مشابه Meltdown یا Spectre است که در سال 2018 شرح داده شد. در اینجا ، اجرای فرایند نیز مورد نظارت و مسدود قرار خواهد گرفت.

در حال حاضر ، Panda Adaptive Defense حدود 20،000 الگوی مختلف حمله را می شناسد. در آغاز ماه آوریل سال 2020 ، AD با استفاده از قوانین یارا توسعه خواهد یافت.

نتیجه گیری

Panda Adaptive Defense در حال حاضر تمام مراحل را بطور خودکار اسکن می کند و آنها را مسدود می کند تا اینکه به عنوان "اعتماد" طبقه بندی شوند. یا آن تعاملاتی را که به عنوان "مخرب" طبقه بندی شده اند ، حذف می کند. فرآیندهای تأیید شده همچنان در زمان واقعی مورد نظارت قرار می گیرند (محافظت از سوء استفاده پویا) و اگر یک رفتار "مخرب" طبقه بندی شود مسدود می شود.

برنامه های آنتی ویروس سنتی قادر به شناسایی قطره چکان نیستند ، زیرا هیچ پرونده بدافزار مبتنی بر پرونده لازم نیست. این حمله تقریباً بطور کامل با استفاده از برنامه های Windows یا پرونده هایی که به اشتباه به عنوان فایلهای بومی ویندوز تأیید شده اند انجام می شود. بسیاری از راه حل های ضد ویروس فقط پرونده های سیستم عامل را به صورت حاشیه ای یا حتی اصلاً لمس می کنند تا از مزاحمت روند کار در حال اجرا جلوگیری کنند.