حملات سایبری به طور مداوم در حال تحول است. با توجه به اینترنت امروزه ابزاری روزمره در زندگی ما ، آنها به چیزی ثابت تبدیل شده اند و هم در فرکانس و هم پیچیدگی افزایش یافته اند. به همین دلیل ، آنها تأثیر زیادی در اقتصاد ، امنیت ملی ، انتخابات ، سرقت داده ها و حریم شخصی و شرکت ها دارند. حملات سایبری به روشی بسیار متداول برای انجام فعالیت های کلاهبرداری تبدیل شده است. گزارش مجمع جهانی اقتصاد نشان می دهد كه 76.1٪ از كارشناسان انتظار دارند كه هكر زیرساخت ها افزایش یابد ، در حالی كه 75٪ معتقدند حملات سایبری به دنبال پول یا اطلاعات افزایش می یابد.

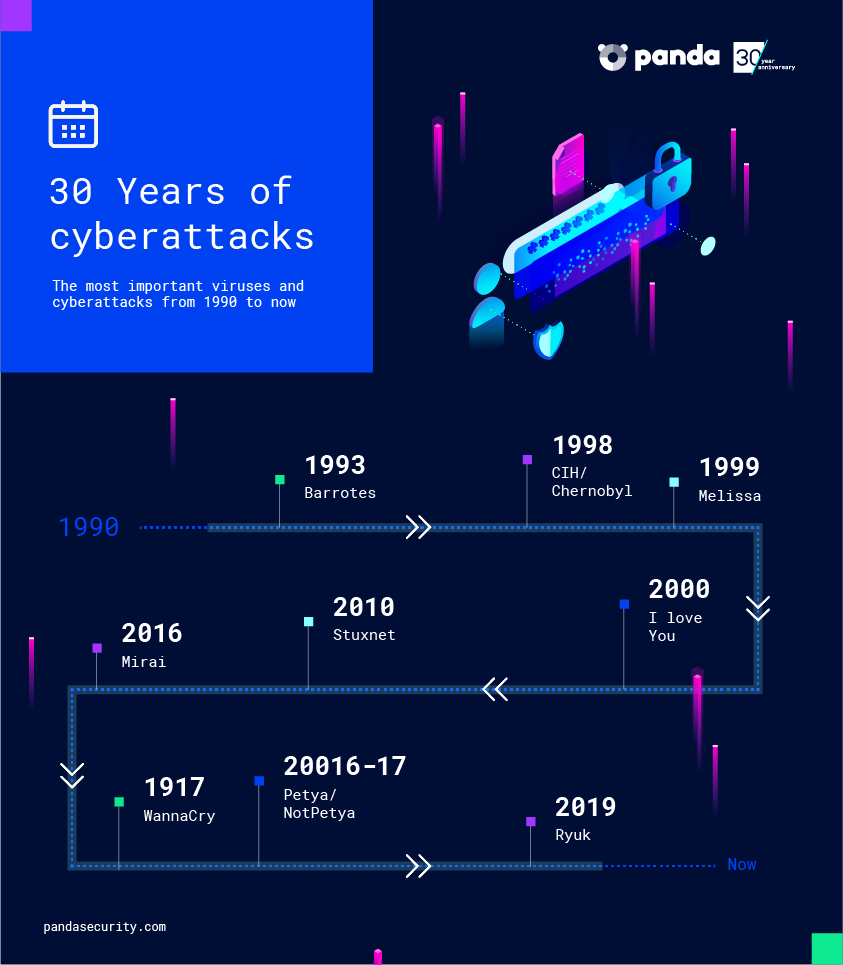

اما برای ایجاد بهترین استراتژی ها ، ابزارها یا خدمات برای متوقف كردن این حملات. یا به حداقل رساندن تأثیر آنها ، ضروری است که در حاشیه فناوری ، استفاده از منابع اقتصادی و فناوری و پیگیری فعالیت های جنایی قرار داشته باشید. نه تنها این ، بلکه یادگیری از تاریخ بسیار مهم است و شامل آنچه می تواند به ما بیاموزد چگونه عمل می کنیم. در اینجا ، ما در Panda Security به مناسبت سی سالگرد ما در بخش امنیت سایه به برخی از حملات سایبری که در طی سه دهه گذشته تأثیرگذار بوده اند ، می پردازیم.

- باروت (1993). شناخته شده به عنوان اولین ویروس اسپانیایی ، این بدافزار از طریق یک فلاپی دیسک آلوده ارسال می شود ، که معمولاً در آن زمان برای به اشتراک گذاری فایل ها یا نرم افزار دزدان دریایی استفاده می شد. این یک برنامه کوچک بود که پس از ورود به سیستم ، کد مخرب خود را روی پرونده های اجرایی (.com و .exe در MS-DOS) نوشت و تا 5 ژانویه مخفی ماند و با نوشتن دیسک بوت ، فعال و فعال شد. در نتیجه ، هر بار که رایانه راه اندازی می شد ، صفحه نمایش در میله هایی پوشیده می شد و استفاده از دستگاه غیرممکن می شد.

- CIH / CHERNOBYL (1998). منشاء تایوان ، این یکی از مضرترین ویروس ها در تاریخ به دلیل میلیون ها دلار ضرر و زیان ناشی از آن در سرتاسر جهان ، و سرعت سرایت آن در نظر گرفته می شود. modus operandi آن کشنده بود: پس از نصب بر روی یک کامپیوتر ، تمام اطلاعات را از کل کامپیوتر حذف کرد ، حتی BIOS را خراب کرد تا سیستم نتواند بوت شود. تخمین زده می شود بیش از 60 میلیون کاربر ویندوز 95 ، 98 و ME را تحت تأثیر قرار دهد.

- ملیسا (1999). ملیسا یکی از اولین حملات سایبری است که با استفاده از تکنیک های مهندسی اجتماعی انجام شده است. کاربران ایمیلی را به همراه پیوست (به نام List.doc) دریافت کردند که ظاهراً حاوی جزئیات ورود به وب سایت های مستهجن است. اما ، پس از باز شدن این سند ، ویروس به برنامه Microsoft Outlook قربانی دسترسی پیدا کرد و نامه الکترونیکی را به 50 مخاطب اول در کتاب آدرس خود ارسال کرد. این همچنین هر اسناد Word را در رایانه آنها آلوده می کند.

- I love you (2000). این کرم ، برنامه ریزی شده در ویژوال بیسیک اسکریپت ، همچنین از مهندسی اجتماعی و ایمیل برای آلوده کردن دستگاه ها استفاده می کند. کاربر یک ایمیل با موضوع "I LOVE You" و پیوست با عنوان "LOVE-LETTER-FOR-YOU.TXT.vbs" دریافت کرد. هنگامی که این سند بارگیری و باز شد ، تعداد زیادی پرونده (.jpeg ، .css ، .jpg ، .mp3 ، .mp2 و دیگران) را با یک Trojan جایگزین کرد که هدف آن دستیابی به اطلاعات حساس است. تأثیر این بدافزار آنقدر زیاد بود که باعث آلوده شدن میلیونها رایانه در سراسر جهان ، از جمله دستگاه های پنتاگون و پارلمان انگلیس شد.

- Mydoom (2004). قطعه بدافزار دیگری از طریق ایمیل ارسال شد ، اما این بار با استفاده از یک پیام خطا. Mydoom از اکثر ابزارها و گزینه های امنیتی Windows برای پخش در سراسر سیستم و در هر پرونده استفاده کرد. این کار از 26 ژانویه 2004 شروع به کار کرد و در 12 فوریه آماده متوقف شدن شد. این پیامدهای چشمگیر داشت و امروز نیز فاجعه بار تلقی می شود: این امر باعث کاهش 10٪ ترافیک جهانی اینترنت و خسارات در حدود 40 میلیارد دلار شد.

- Stuxnet ( 2010). استاکس نت اولین نمونه شناخته شده سلاح جنگ سایبری است. این برنامه برای حمله به زیرساخت های مهم ایران طراحی شده است. این کرم که از طریق دستگاههای USB قابل جابجایی پخش شده بود ، با هدف گردآوری اطلاعات و سپس سفارش سامانه به خود تخریب ، حمله هدفمندی را علیه شرکت هایی با سیستم های SCADA انجام داد. این سیستم عامل از آسیب پذیری ویندوز MS10-046 استفاده کرده است ، که میانبرها را تحت تأثیر قرار داده است ، تا بتواند خود را بر روی رایانه ، مخصوصاً در ویندوز 2003 ، XP ، 2000 ، NT ، ME ، 98 و 95 نصب کند. اینترنت یا یک شبکه محلی.

- میری (2016). میرا به عنوان یکی از مهمترین حملات انکار سرویس (DDoS) تا به امروز است. این شرکت های بزرگی مانند Twitter ، Netflix ، Spotify و PayPal را تحت تأثیر قرار داد. این بدافزار هزاران دستگاه IoT را آلوده کرده و در داخل آنها غیرفعال مانده است. سازندگان Mirai در 21 اکتبر 2016 با استفاده از آن برای حمله به ارائه دهنده خدمات DNS Dyn ، آن را فعال کردند. خدمات و مشتریانش هم ساعت ها با مشکل روبرو بودند و هم ساعت ها با مشکل روبرو بودند.

- WannaCry (2017). WannaCry یک حمله باج افزار بود که با با رمزنگاری از همان رایانه های Windows Targeting شروع شد ، داده های آنها را رمزگذاری کرد و خواستار پرداخت باج 300 دلار در بیت کوین شد. چند روز بعد به لطف تکه های اضطراری منتشر شده توسط مایکروسافت و کشف سوئیچ kill که متوقف شد کامپیوترهای آلوده از ادامه انتشار بدافزار متوقف شد. تخمین زده می شود که این حمله بیش از 200000 رایانه در حدود 150 کشور جهان ، از جمله دستگاه های NHS و رنو را تحت تأثیر قرار داده است.

- Petya / NotPetya (2016-2017). باج افزار پتیا ، کشف شده در سال 2016 ، بر روی رایانه ها اجرا می شود ، پرونده های خاصی را رمزگذاری می کند ، ضمن اینکه بخش راه اندازی سیستم به خطر افتاده را مسدود می کند. به این ترتیب ، کاربران از دسترسی به رایانه های شخصی خود متوقف می شوند مگر اینکه کد دسترسی را وارد کنند ، پس از پرداخت باج ، که سیستم عامل را بازیابی می کند و گویی هیچ اتفاقی نیفتاده است. نوع NotPetya که در سال 2017 ظاهر شد ، عمدتا بخش تجاری را هدف قرار داد. یک مورد که آن را بسیار بدنام کرده است این واقعیت است که اغلب ، حتی هنگام پرداخت باج ، پرونده های قربانی بهبود نیافته است. گرچه این شبکه های آلوده با آلوده کننده نرم افزارها را در چندین کشور آلوده کرده است ، محققان گمان می کنند که در واقع قصد داشته است یک حمله سایبری را هدف قرار دهد که موسسات اوکراین را هدف قرار می دهد.

- Ryuk (2019). Ryuk باج افزار زیرساخت های مهم و شرکت های بزرگ ملی و بین المللی را در سه ماهه آخر سال 2019 به خطر انداخت. در میان قربانیان آن سالن شهر جکسون در جورجیا و Everis بود. این بدافزار ، که منشأ آن مربوط به گروه روسی Grim Spider است ، پرونده ها را در دستگاه های آلوده رمزگذاری می کند و فقط به قربانی اجازه می دهد پرونده های خود را در صورت پرداخت باج در بیت کوین بازیابی کند. به نظر می رسد که Ryuk از Hermes گرفته شده است ، همان تروجان مشابه است که می تواند در وب تاریک خریداری و شخصی سازی شود تا متناسب با نیاز خریدار باشد.

حوادثی از جمله اینها ، به همراه سه دهه تجربه ، به ما امکان توسعه داده است. مدل امنیت بی نظیر سایبر. مدلی مبتنی بر منطق متنی که با یادگیری ماشین ایجاد شده است تا الگوهای رفتاری مخرب را آشکار سازد و در زمینه تهدیدات سایبری پیشرفته در برابر تهدیدهای شناخته شده و ناشناخته ایجاد کند. در پایان ، همه چیز در مورد ادامه کارهایی است که ما بهترین کار را انجام می دهیم: محافظت از مشتریان برای سالهای آینده.